이번에 풀어볼 문제는 N0named wargame 문제 중 하나인 infect문제를 풀어볼 것이다. 아래 링크를 클릭하면 N0named사이트에 연결됩니다.

일단 문제를 풀기 전에

FTK Imager - AccessData (포렌식 작업에서 발생될 수 있는 사고를 방지하기 위해 미디어 이미지를 복제하는데 사용됨.)

WinPrefetchView - NirSoft (프리패치 파일을 분석하기 위해 사용하는 프로그램)

DBbrowser for SQLite (DB파일 읽는 프로그램)

위 3가지 프로그램이 필요합니다.

그럼이제 문제 풀이를 시작 하겠습니다.

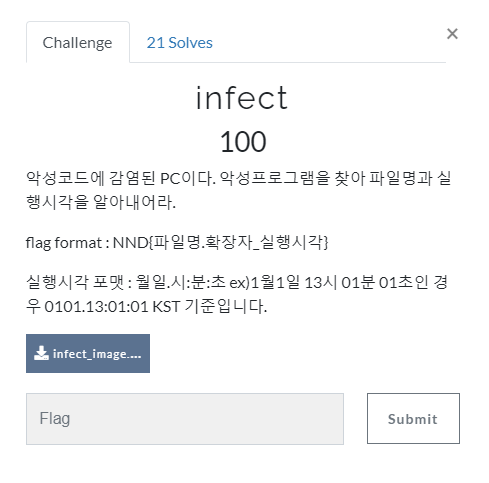

문제는 위와 같습니다.

image파일을 다운받아서

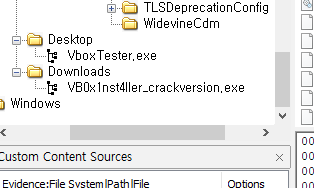

FTK imager에서 파일을 열어줍니다.

그리고 Desktop이랑 Downloads 폴더를 보면 Vbox 크랙버전을 다운로드 한 것으로 추측 할 수 있습니다.

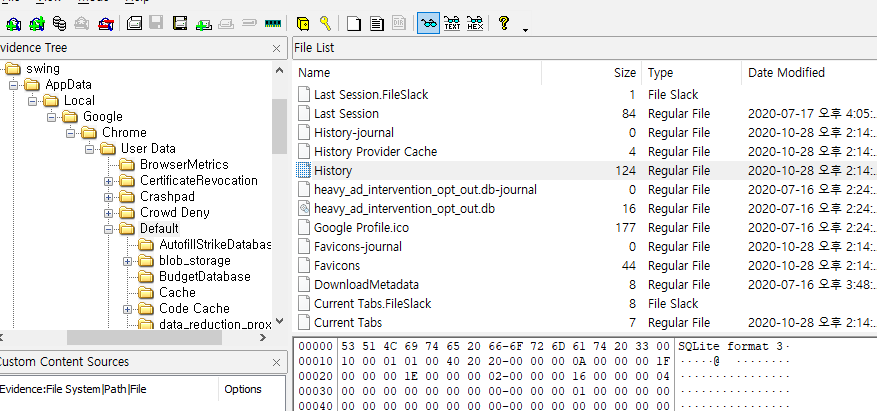

그 후 Vbox 크랙버전을 인터넷에서 다운로드 받았을 확률이 크기 때문에 크롬에 History를 분석해 보기로 하고 History파일을 추출해 DB Browser for SQLite에서 파일을 열어 줍니다.

DB Browser for SQLite를 이용해 데이터를 살펴보면 가상머신 크랙버전 즉 Vbox라는 가상머신을 크랙버전으로 다운로드 받았다는 것을 확인할 수 있습니다.

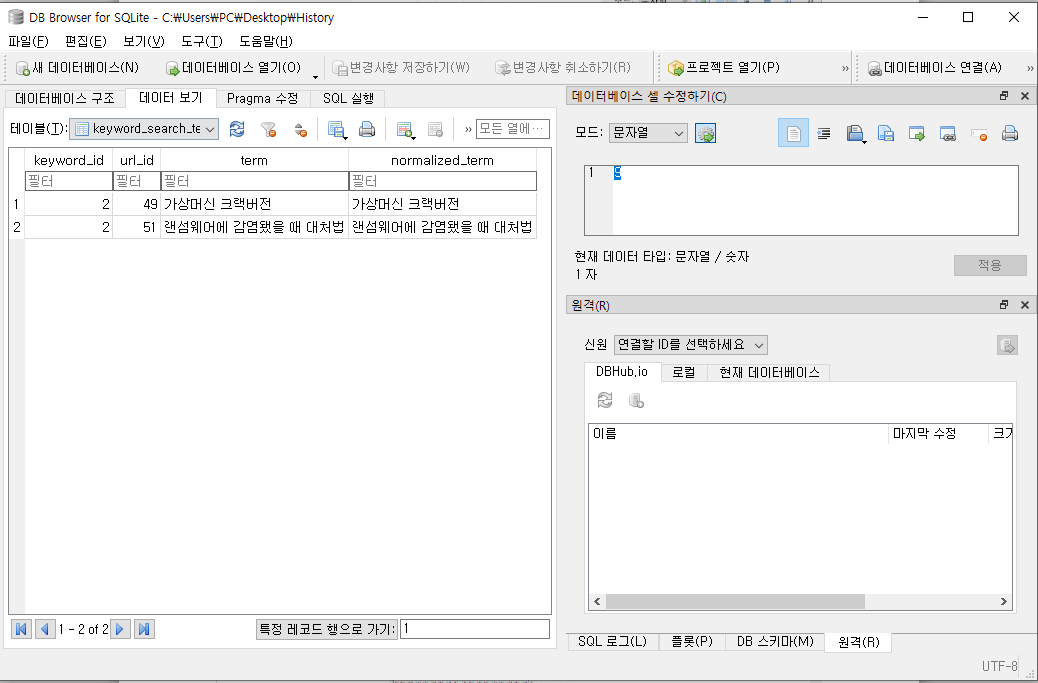

그 후 문제에서 요구한 정확한 시간을 확인하기 위해 FTK image를 이용해 root/windows/Prefetch에서 Vboxteser의 exe파일에 pf파일을 추출해 WinPrefetchview에서 열어줍니다.

그럼 다음과 같이 파일 이름과 실행 시간을 확인 할 수 있습니다.

'Security > Forensic Problem Solving' 카테고리의 다른 글

| [Forensic] Suninatas 21번, N0Named wargame MagizIMAGE (0) | 2022.04.21 |

|---|---|

| [Forensic] N0named wargame [B] 유출된 자료 거래 사건[3] 문제 풀이 (0) | 2021.01.28 |

| [Forensic] N0named wargame [B] 유출된 자료 거래 사건[2] 문제 풀이 (0) | 2021.01.28 |

| [Forensic] N0named wargame [C]우리의 추억들 문제 풀이 (0) | 2021.01.28 |